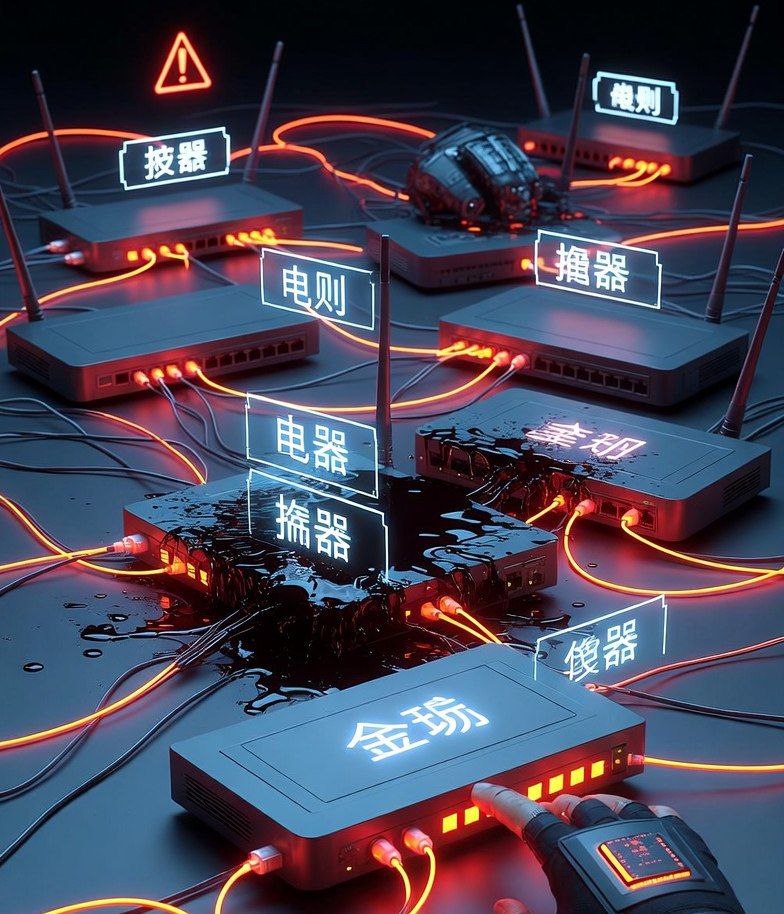

Campaña DKnife (AitM) con conexión china compromete routers para el robo de tráfico y el despliegue de software malicioso.

TL;DR: Una sofisticada campaña, identificada como DKnife y vinculada a actores chinos, ha emergido comprometiendo routers para ejecutar operaciones de Adversary-in-the-Middle (AitM). Esta táctica permite el robo sigiloso de tráfico y el despliegue de software malicioso, representando una amenaza crítica para la confidencialidad y la integridad de las redes afectadas, con implicaciones que van desde el espionaje hasta la interrupción de servicios y el compromiso extendido.

Contexto de la Amenaza

Qué ocurrió y por qué importa

La inteligencia de amenazas ha revelado una operación maliciosa de alto perfil, conocida como la campaña DKnife, que se distingue por su enfoque en el compromiso de routers utilizando un framework de Adversary-in-the-Middle (AitM). Esta campaña ha sido atribuida a grupos de ciberamenazas con conexiones a China, lo que eleva el nivel de sofisticación y los posibles objetivos estratégicos detrás de estas actividades. La premisa central de DKnife es subvertir la seguridad del perímetro de la red a través de la manipulación de routers, dispositivos que actúan como la puerta de entrada y salida para todo el tráfico de internet.

La importancia de esta campaña radica en varios factores críticos. Primero, el compromiso de routers ofrece a los atacantes una posición privilegiada para observar, interceptar y manipular el tráfico de red de forma transparente, evadiendo muchas de las defensas de seguridad tradicionales implementadas a nivel de host. Esto no solo facilita el robo de datos sensibles, como credenciales y comunicaciones cifradas, sino que también permite la inyección de software malicioso directamente en el flujo de datos que llega a los dispositivos conectados. Segundo, la atribución a actores chinos sugiere una capacidad sostenida y con recursos significativos, lo que implica objetivos que podrían incluir espionaje industrial, robo de propiedad intelectual o recolección de inteligencia a gran escala, no confirmado por la fuente. Finalmente, la naturaleza de un framework AitM hace que la detección sea particularmente desafiante, ya que las operaciones pueden ser altamente furtivas y el usuario final o la organización pueden no percibir ninguna anomalía inmediata más allá de un posible, aunque leve, deterioro del rendimiento de la red.

Hechos confirmados vs hipótesis

A partir de la información disponible y el análisis preliminar de la campaña DKnife, podemos establecer los siguientes puntos:

-

Hechos confirmados:

- Existe una campaña de ciberataques denominada DKnife.

- Esta campaña emplea un framework de Adversary-in-the-Middle (AitM).

- La campaña está conectada a actores de amenazas con vínculos a China.

- Un componente central de la operación implica el compromiso de routers.

- Los objetivos principales de la campaña son el robo de tráfico de red y el despliegue de software malicioso.

-

Hipótesis / inferencias (estimación analítica):

- Vector(es) de acceso inicial: Es altamente probable que los atacantes exploten vulnerabilidades de día cero o conocidas (sin CVEs específicos confirmados por la fuente) en el firmware de routers, o que utilicen credenciales débiles/por defecto para obtener acceso inicial. Otra posibilidad es el uso de ataques de fuerza bruta o phishing dirigido a administradores de red. Justificación: Estas son las vías más comunes y efectivas para comprometer routers a gran escala en campañas persistentes.

- Tipos de routers afectados: Aunque no se especifican modelos, es una estimación analítica que la campaña podría dirigirse a una amplia gama de routers, incluyendo dispositivos SOHO (Small Office/Home Office) debido a su prevalencia y menor seguridad por defecto, así como routers empresariales o de proveedores de servicios más sofisticados si los objetivos son de alto valor. Justificación: La rentabilidad y el alcance de las campañas a menudo dictan la elección de objetivos tecnológicos.

- Mecanismos AitM específicos: El framework DKnife probablemente utiliza técnicas como el redireccionamiento de DNS malicioso, el spoofing de ARP en redes locales o la manipulación de tablas de enrutamiento para redirigir el tráfico a través de un proxy controlado por el atacante. También podría implicar la inyección de certificados TLS maliciosos o la explotación de debilidades en la implementación de TLS. Justificación: Estas son técnicas estándar en operaciones AitM que permiten la intercepción y manipulación del tráfico sin levantar sospechas inmediatas.

- Propósito del robo de tráfico: Además de credenciales y datos de sesión, el robo de tráfico podría estar enfocado en la recolección de inteligencia estratégica, información financiera, datos de investigación y desarrollo, o propiedad intelectual de organizaciones objetivo. Justificación: Dada la atribución a actores estatales, el espionaje cibernético es un objetivo principal.

- Naturaleza del software malicioso desplegado: Es previsible que el software malicioso incluya backdoors persistentes para mantener el acceso, keyloggers para capturar pulsaciones de teclado, o troyanos de acceso remoto (RATs) que permiten el control total sobre los sistemas infectados. El despliegue podría ocurrir inyectando cargas útiles directamente en el tráfico web o a través de actualizaciones de software falsificadas. Justificación: Estas son las herramientas típicas utilizadas para la persistencia y la expansión del control tras un compromiso inicial.

- Persistencia en routers: Para asegurar un acceso continuo, los atacantes probablemente modifican el firmware de los routers para implantar módulos persistentes que sobreviven a los reinicios y a los restablecimientos de fábrica básicos. Justificación: El compromiso de firmware es una técnica avanzada para la persistencia de largo plazo en dispositivos embebidos.

- Alcance geográfico: Aunque no se especifica, es una estimación analítica que la campaña tiene un alcance global, priorizando objetivos de interés para los actores estatales chinos. Justificación: Las campañas de espionaje atribuidas a estados suelen tener un amplio alcance geográfico.

Análisis Técnico y Tácticas

Vector(es) de acceso probables

El compromiso de routers por parte de la campaña DKnife, aunque no se detalla con precisión en la fuente, probablemente se apoya en una combinación de las siguientes técnicas de acceso inicial (estimación analítica):

- Explotación de vulnerabilidades conocidas: Los routers, especialmente los modelos más antiguos o aquellos con firmware desactualizado, suelen tener vulnerabilidades publicadas (aunque no se han confirmado CVEs específicos para DKnife) que permiten la ejecución de código remoto o el acceso no autorizado. Los atacantes podrían estar escaneando rangos de IP en busca de dispositivos vulnerables expuestos a internet.

- Credenciales débiles o por defecto: Muchos usuarios y organizaciones no cambian las credenciales de fábrica de sus routers, lo que los convierte en blancos fáciles para ataques de fuerza bruta o de diccionario utilizando contraseñas comunes.

- Phishing/Spear-phishing dirigido: Los atacantes podrían intentar engañar a los administradores de red para que revelen credenciales de acceso a routers o para que descarguen e instalen firmware malicioso o actualizaciones comprometidas.

- Vulnerabilidades de día cero: Dada la sofisticación inferida de una campaña ligada a un estado, la explotación de vulnerabilidades de día cero en el firmware de routers es una posibilidad (no confirmada).

TTPs (MITRE ATT&CK)

Basado en la naturaleza de la campaña DKnife (AitM y compromiso de routers para robo de tráfico y despliegue de malware), podemos inferir las siguientes TTPs (Tácticas, Técnicas y Procedimientos) de MITRE ATT&CK. Cabe destacar que todas estas son estimaciones analíticas basadas en el comportamiento típico de tales campañas y no están confirmadas directamente por la fuente.

- Initial Access (TA0001):

- T1190 Exploit Public-Facing Application: Explotación de vulnerabilidades en el firmware o servicios de administración de routers expuestos a internet (sin CVEs específicos confirmados).

- T1078 Valid Accounts: Utilización de credenciales por defecto, débiles o robadas para autenticarse en los routers comprometidos.

- Persistence (TA0003):

- T1547.006 Boot or Logon Autostart Execution: Kernel Modules and Extensions / Firmware Modification: Modificación del firmware del router para incrustar backdoors y garantizar que el acceso y la funcionalidad del AitM persistan a través de reinicios o actualizaciones (sin detalles específicos del método).

- Defense Evasion (TA0005):

- T1070.004 Indicator Removal: File Deletion: Eliminación de logs o artefactos en el router que podrían delatar su presencia.

- T1562 Impair Defenses: Desactivación de funciones de seguridad inherentes al router, como firewalls internos o sistemas de detección de intrusiones si están presentes.

- Command and Control (TA0011):

- T1071.001 Standard Application Layer Protocol: HTTP/HTTPS: Comunicación con servidores de comando y control (C2) utilizando protocolos web estándar para mezclar con el tráfico legítimo.

- T1571 Non-Standard Port: Uso de puertos no convencionales para las comunicaciones C2 para evadir la detección basada en puertos.

- Collection (TA0009):

- T1040 Network Sniffing: Interceptación pasiva del tráfico de red que pasa por el router comprometido.

- T1005 Data from Local System: Recopilación de datos de los dispositivos conectados a la red local tras el despliegue de malware adicional.

- Exfiltration (TA0010):

- T1041 Exfiltration Over C2 Channel: Envío de datos robados a los servidores C2 a través de los canales de comando y control establecidos.

- Impact (TA0040):

- T1565 Data Manipulation: Manipulación del tráfico de red (ej. redirección de DNS, inyección de contenido) como parte de la operación AitM.

- T1498.001 Network Denial of Service: Internet Connection Flooding: (Potencialmente) Si el framework incluye capacidades para lanzar ataques DDoS desde los routers comprometidos, aunque no es un objetivo principal confirmado.

IOCs

No publicados. Dado que no tenemos acceso a los detalles específicos del informe de la fuente, no se han publicado Indicadores de Compromiso (IOCs) para la campaña DKnife en este momento.

Detección y hunting

La detección y la caza de amenazas para una campaña como DKnife requiere un enfoque multifacético, dada su naturaleza sigilosa y su punto de compromiso en el perímetro de la red:

- Monitorización de logs de routers: Revisión periódica y centralizada de los logs de los routers en busca de accesos inusuales (origen IP desconocido), cambios de configuración no autorizados, reinicios inesperados o actividad de actualización de firmware fuera de las ventanas de mantenimiento programadas.

- Verificación de la integridad del firmware: Implementación de un proceso para verificar regularmente la suma de verificación (hash) del firmware del router y compararlo con el hash oficial proporcionado por el fabricante. Cualquier discrepancia podría indicar un compromiso.

- Análisis de tráfico de red: Implementación de sistemas de detección de intrusiones en la red (NIDS) y soluciones de análisis de tráfico para identificar anomalías como:

- Redirecciones de DNS inusuales (consultas a servidores DNS no autorizados).

- Conexiones salientes inusuales desde el router a direcciones IP o puertos desconocidos (posibles C2).

- Uso de certificados SSL/TLS auto-firmados o inválidos en conexiones que deberían ser seguras (indicativo de un ataque AitM que manipula TLS).

- Patrones de tráfico de exfiltración de datos inusuales en volumen o destino.

- Escaneo de vulnerabilidades: Realizar escaneos regulares de vulnerabilidades en los routers expuestos a internet, buscando configuraciones erróneas, servicios abiertos innecesarios o firmware desactualizado.

- Monitoreo de DNS: Vigilar los registros DNS resueltos por los clientes de la red. Cualquier desviación de los servidores DNS esperados o la resolución a direcciones IP maliciosas puede ser un signo de compromiso.

- Auditorías de credenciales: Revisión periódica de las cuentas de usuario en los routers para asegurar que no existan cuentas desconocidas o credenciales débiles.

Impacto y Evaluación de Riesgo

Impacto operacional

Un compromiso exitoso de routers por parte de la campaña DKnife tendría un impacto operacional severo. Los atacantes, al controlar el flujo de tráfico, podrían causar interrupciones en los servicios de red al redirigir o bloquear el tráfico, degradar el rendimiento de la red y, lo más crítico, comprometer la confidencialidad de la información. El robo de credenciales, datos financieros, información de clientes y propiedad intelectual, entre otros, podría paralizar las operaciones comerciales o gubernamentales, llevando a pérdidas económicas directas e indirectas. El despliegue de malware adicional también puede expandir el compromiso a sistemas internos, resultando en tiempo de inactividad, limpieza de sistemas y reconstrucción de infraestructuras.

Impacto estratégico

Desde una perspectiva estratégica, la campaña DKnife representa una amenaza de alto nivel. La conexión a actores chinos sugiere objetivos a largo plazo que trascienden el mero lucro económico, como el espionaje corporativo y gubernamental a gran escala, la recolección de inteligencia para fines geopolíticos o el establecimiento de puntos de apoyo persistentes en infraestructuras críticas. El impacto estratégico incluiría la pérdida de competitividad nacional, el debilitamiento de la seguridad nacional a través del acceso a secretos de estado o militares, y la erosión de la confianza en la infraestructura digital global. Las organizaciones podrían sufrir un daño reputacional irreparable, y las naciones podrían verse afectadas por la fuga de información sensible.

Riesgo (probabilidad x impacto) con racional

Estimación analítica: El riesgo asociado a la campaña DKnife es ALTO.

Racional:

* Probabilidad: Media-Alta. La omnipresencia de routers en entornos domésticos, empresariales y de proveedores de servicios, combinada con la tendencia de no actualizar el firmware o mantener contraseñas débiles, crea una superficie de ataque muy amplia. Los actores estatales poseen los recursos y la persistencia para explotar estas debilidades a gran escala. Además, la naturaleza sigilosa de los ataques AitM y la dificultad de detección inmediata aumentan la probabilidad de éxito de los atacantes.

* Impacto: Muy Alto. El compromiso de un router es una de las brechas más críticas, ya que actúa como una puerta de entrada a toda la red interna. Permite el robo de datos sensibles, la intercepción de comunicaciones y el despliegue de malware de forma discreta, con consecuencias devastadoras para la confidencialidad, integridad y disponibilidad de los sistemas y datos. Las ramificaciones pueden escalar desde pérdidas económicas hasta compromisos de seguridad nacional.

La combinación de una probabilidad significativa de compromiso y un impacto extraordinariamente alto justifica una clasificación de riesgo ALTO.

Recomendaciones de Mitigación

Contención inmediata (24–48h)

- Aislamiento y restablecimiento: Desconectar o aislar de la red externa cualquier router sospechoso de compromiso. Realizar un restablecimiento de fábrica completo del dispositivo (no solo un reinicio), si es posible, para eliminar cualquier persistencia en el firmware, aunque esto no siempre garantiza la eliminación de malware avanzado.

- Cambio de credenciales: Cambiar inmediatamente todas las contraseñas de administración de routers, utilizando contraseñas fuertes y únicas, y deshabilitar cualquier cuenta de invitado o credencial por defecto.

- Parcheo urgente: Si hay parches de seguridad disponibles para el modelo de router específico, aplicarlos de inmediato. Si no es posible, considerar la sustitución del router por un modelo más seguro o gestionado.

- Monitorización de red: Aumentar la monitorización del tráfico de red para identificar patrones anómalos de DNS, conexiones salientes inusuales o tráfico cifrado con certificados sospechosos.

Endurecimiento y prevención (30 días)

- Actualización de firmware: Establecer una política estricta de actualización regular del firmware de todos los routers a las últimas versiones estables proporcionadas por el fabricante.

- Configuración segura:

- Desactivar la administración remota (WAN access) del router si no es absolutamente necesaria. Si es esencial, restringir el acceso solo a IPs de confianza y usar VPNs para la gestión.

- Deshabilitar UPnP (Universal Plug and Play) en los routers, ya que puede crear vulnerabilidades al abrir puertos automáticamente.

- Desactivar WPS (Wi-Fi Protected Setup) para redes inalámbricas.

- Segmentación de red: Implementar la segmentación de red utilizando VLANs para aislar dispositivos críticos, redes de invitados y dispositivos IoT del resto de la red empresarial.

- DNS seguro: Configurar los routers para utilizar servidores DNS seguros y de confianza (ej., DNS-over-HTTPS/TLS) o un resolver DNS interno gestionado, y asegurar que los clientes de la red no puedan usar servidores DNS arbitrarios.

- VPN para tráfico sensible: Fomentar y, si es posible, hacer obligatorio el uso de VPNs para todo el tráfico sensible, incluso dentro de la red corporativa, para añadir una capa de cifrado y protección contra AitM.

Medidas estratégicas (90 días)

- Auditorías de seguridad: Realizar auditorías de seguridad periódicas de la infraestructura de red, incluyendo pruebas de penetración enfocadas en los dispositivos de borde como los routers, para identificar y remediar vulnerabilidades.

- Gestión de la postura de seguridad: Implementar herramientas de gestión de la postura de seguridad que puedan monitorear proactivamente la configuración de los routers y alertar sobre desviaciones de las políticas de seguridad.

- Programa de concientización: Desarrollar un programa de concientización para el personal sobre las amenazas de ingeniería social, phishing y la importancia de la seguridad del perímetro de la red.

- Arquitectura Zero Trust: Evaluar la transición hacia un modelo de seguridad Zero Trust, donde la confianza nunca es asumida y cada solicitud de acceso es verificada, independientemente de la ubicación del usuario o del dispositivo.

- Plan de respuesta a incidentes: Desarrollar y probar un plan de respuesta a incidentes específico para compromisos de infraestructura de red, incluyendo routers, para asegurar una respuesta rápida y efectiva en caso de un ataque.

Fuentes y Referencias

- The Hacker News. (2026, Febrero 02). China-Linked DKnife AitM Framework Compromises Routers for Traffic Theft and Malware Deployment. https://thehackernews.com/2026/02/china-linked-dknife-aitm-framework.html

- CISA. (s.f.). CISA Advisories and Alerts. https://www.cisa.gov/uscert/ncas/alerts

- MITRE ATT&CK. (s.f.). Matrix. https://attack.mitre.org/

- NCSC. (s.f.). Device security guidance. https://www.ncsc.gov.uk/collection/device-security-guidance