Campaña de phishing fiscal dirigida a usuarios de la India despliega el malware Blackmoon.

Como Analista Senior de Inteligencia de Amenazas, he traducido y analizado el reporte según las directrices proporcionadas.

Campaña de Phishing Tributario Dirigida a Usuarios de la India: Distribución de Malware Blackmoon

Resumen Ejecutivo (TL;DR)

Una campaña de Phishing tributario está activamente dirigida a usuarios en la India, utilizando señuelos relacionados con impuestos para distribuir el malware Blackmoon. Este RAT busca comprometer sistemas, robar información sensible y potencialmente causar pérdidas financieras. La sofisticación del señuelo y la capacidad de persistencia del malware representan un riesgo significativo. Se recomienda extrema precaución y el fortalecimiento de las medidas de seguridad perimetral y la concientización del usuario.

Análisis Técnico

1. Vector Inicial y Metodología:

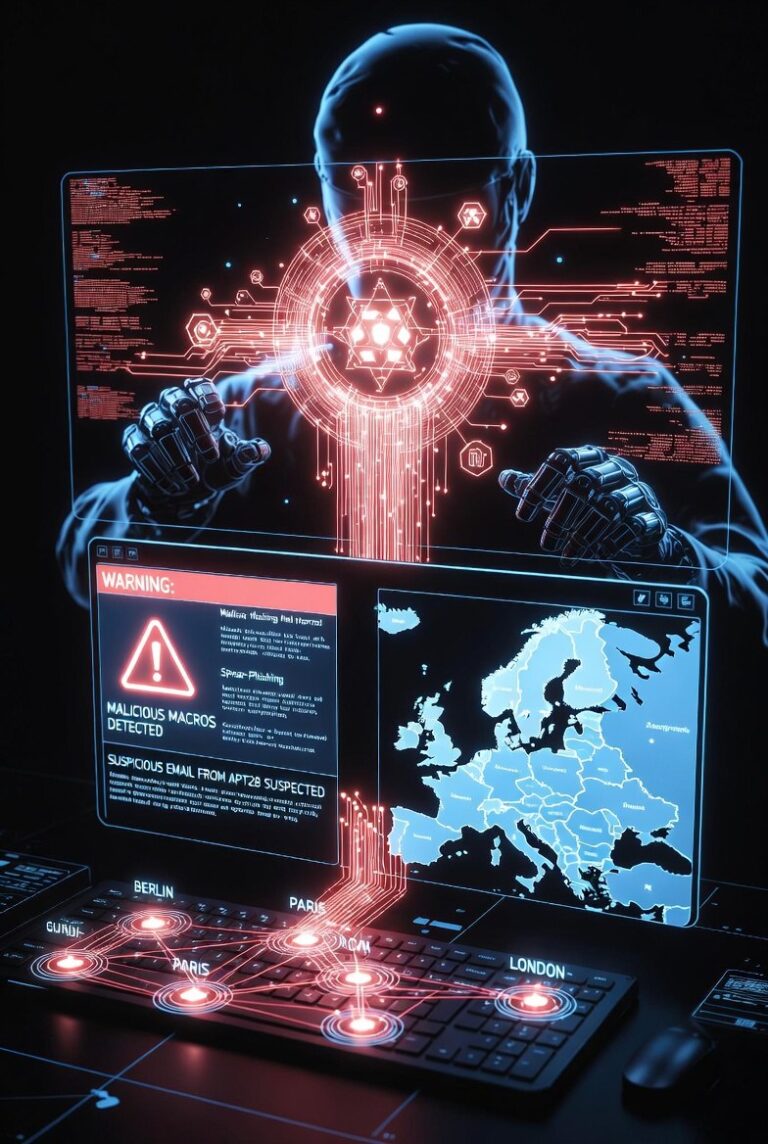

La campaña se propaga principalmente a través de correos electrónicos de Phishing que imitan comunicaciones oficiales de autoridades tributarias indias. Estos correos suelen contener señuelos de ingeniería social como avisos de reembolso, notificaciones de auditoría o alertas de irregularidades fiscales. El objetivo es manipular al usuario para que interactúe con el contenido malicioso.

2. Carga Maliciosa y Ejecución:

Los correos dirigen a las víctimas a enlaces maliciosos o adjuntos comprometidos. Al ser abiertos o accedidos, estos elementos descargan e instalan el malware Blackmoon en el sistema de la víctima. Es probable que se utilicen documentos con macros maliciosas, archivos ejecutables disfrazados, o incluso Exploits para vulnerabilidades conocidas en software de productividad (ej. Microsoft Office, lectores de PDF) para facilitar la ejecución del payload sin intervención explícita del usuario.

3. Malware Blackmoon: Capacidades y Funcionalidad:

Blackmoon es clasificado como un RAT (Remote Access Trojan) con capacidades avanzadas para el control remoto y la exfiltración de datos. Sus funcionalidades típicas incluyen:

- Keylogging: Registro de todas las pulsaciones de teclado para robar credenciales y otra información sensible.

- Captura de Pantalla y Grabación: Posibilidad de tomar capturas de pantalla, grabar video de la actividad del usuario y audio a través del micrófono.

- Exfiltración de Datos: Robo de archivos específicos, documentos, datos del navegador (historial, cookies, credenciales almacenadas), e información del sistema.

- Ejecución de Comandos Remotos: El actor de amenazas puede ejecutar comandos arbitrarios en el sistema comprometido, permitiendo la descarga de malware adicional, la manipulación del sistema de archivos, o el establecimiento de una Shell interactiva.

- Persistencia: Implementación de mecanismos para asegurar que el malware se reinicie con el sistema, como entradas en el registro, tareas programadas o servicios maliciosos.

- Comunicación C2: Establecimiento de comunicación con servidores de Comando y Control (C2) para recibir instrucciones del atacante y enviar los datos robados, a menudo utilizando protocolos cifrados o técnicas de evasión.

4. Objetivos y Contexto:

El enfoque geográfico en la India y el uso de señuelos tributarios sugiere una campaña bien orquestada y altamente dirigida, posiblemente coincidiendo con periodos de alta actividad fiscal o fechas límite de declaración de impuestos en el país. Esta contextualización aumenta significativamente la probabilidad de que los usuarios caigan en el engaño, al percibir la comunicación como legítima y urgente.

Conclusión

Esta campaña resalta la persistente amenaza de los ataques de Phishing temáticos y la creciente sofisticación de los actores de amenazas que utilizan malware como Blackmoon. El impacto potencial para las víctimas indias es significativo, abarcando desde el robo de identidad y credenciales hasta pérdidas financieras directas y el compromiso total del sistema.

Es imperativo que tanto las organizaciones como los usuarios individuales implementen y mantengan controles de seguridad robustos. Esto incluye:

- Soluciones de Seguridad de Correo Electrónico: Filtros avanzados contra Phishing y malware.

- Educación y Concientización del Usuario: Formación continua para identificar correos electrónicos sospechosos, enlaces maliciosos y la importancia de no abrir adjuntos de fuentes no verificadas.

- Actualización de Sistemas y Software: Aplicación oportuna de parches de seguridad para mitigar vulnerabilidades que podrían ser explotadas.

- Soluciones EDR (Endpoint Detection and Response): Para detectar y responder a actividades maliciosas en los endpoints.

- Principios de Menor Privilegio: Restringir los permisos de los usuarios y aplicaciones al mínimo necesario.

- Copias de Seguridad Regulares: Para facilitar la recuperación ante un compromiso.

La vigilancia proactiva y la capacidad de respuesta rápida son claves para mitigar los riesgos asociados a este tipo de amenazas dirigidas.