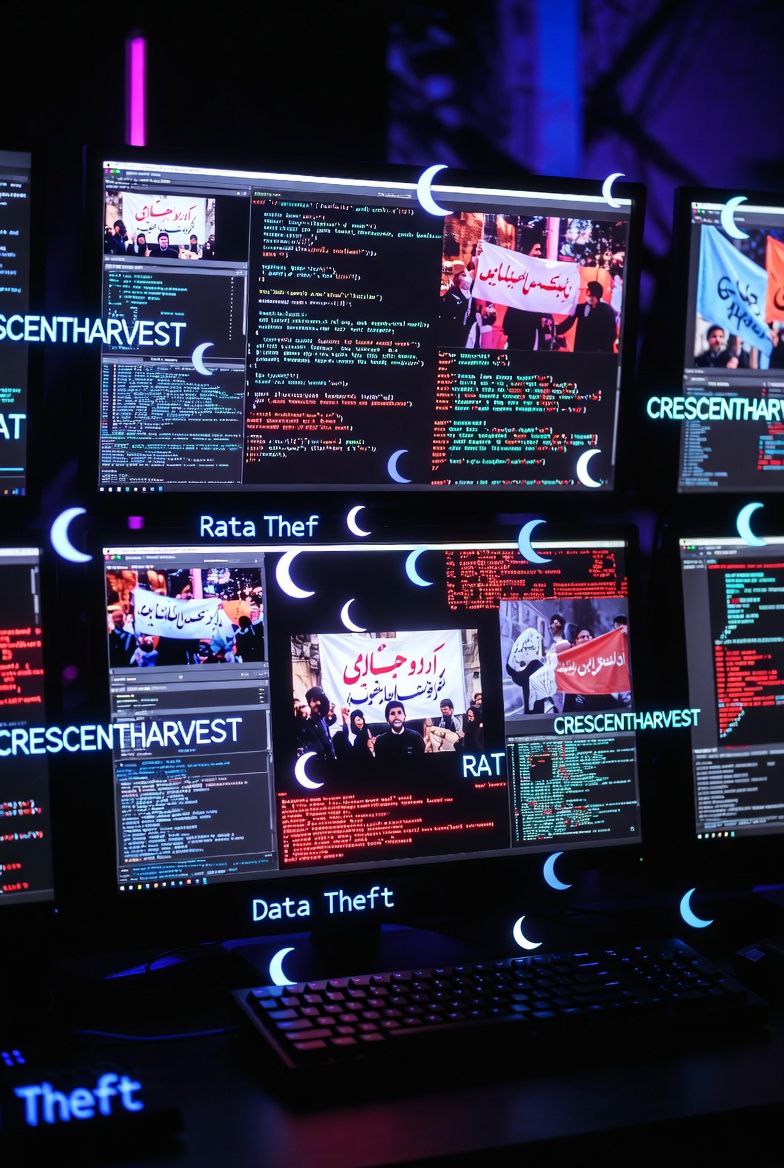

Campaña CRESCENTHARVEST ataca a simpatizantes de las protestas en Irán con malware RAT.

TL;DR: La campaña CRESCENTHARVEST está empleando malware de acceso remoto (RAT) para atacar a individuos y organizaciones que simpatizan con las protestas en Irán, con el objetivo principal de vigilancia y recopilación de inteligencia. Este esfuerzo sofisticado subraya una escalada en la ciberrepresión contra la disidencia, representando una amenaza significativa para la privacidad y seguridad de los activistas y la sociedad civil.

Contexto de la Amenaza

Qué ocurrió y por qué importa

La campaña CRESCENTHARVEST, una operación cibernética identificada recientemente, ha intensificado la preocupación global al dirigir sus ataques de malware RAT específicamente contra simpatizantes de las protestas en Irán. Esta operación no es un incidente aislado, sino que se inscribe en un patrón más amplio de vigilancia digital y represión por parte de actores hostiles, a menudo con apoyo estatal, contra la disidencia y la libertad de expresión en entornos geopolíticamente sensibles. El uso de malware RAT es particularmente preocupante debido a su capacidad para otorgar a los atacantes un control extenso sobre los sistemas comprometidos, permitiendo desde la exfiltración de datos sensibles hasta el monitoreo en tiempo real de las comunicaciones y actividades de las víctimas.

La importancia de esta campaña radica en varios niveles. En primer lugar, representa una amenaza directa y tangible para la seguridad personal de los individuos targeted, quienes corren el riesgo de ver sus identidades, comunicaciones y redes expuestas, con posibles consecuencias en el mundo real. En segundo lugar, busca socavar la organización y el momentum de los movimientos de protesta, interrumpiendo la comunicación, sembrando desinformación o identificando líderes y miembros clave. En tercer lugar, demuestra una evolución en las tácticas de ciberseguridad utilizadas para la represión, donde las capacidades técnicas se fusionan con objetivos políticos, creando un precedente preocupante para otros regímenes. El monitoreo y la interrupción de estos ataques son cruciales no solo para proteger a las víctimas directas, sino también para defender los principios de libertad de expresión y privacidad digital a nivel global.

Hechos confirmados vs hipótesis

A partir de la información disponible y el análisis inicial, se pueden establecer los siguientes puntos:

-

Hechos confirmados

- Existe una campaña de ciberataques denominada CRESCENTHARVEST.

- El objetivo principal de esta campaña son los simpatizantes de las protestas en Irán.

- El principal tipo de malware utilizado en la campaña es un troyano de acceso remoto (RAT).

- La naturaleza del RAT permite la vigilancia exhaustiva y la exfiltración de datos de los sistemas comprometidos.

-

Hipótesis / inferencias

- Atribución estatal o con apoyo estatal: Dada la naturaleza del objetivo (disidentes políticos y activistas) y la sofisticación implícita en una campaña persistente que despliega RATs, es una estimación analítica que CRESCENTHARVEST está siendo ejecutada por un actor patrocinado por un estado o con fuertes vínculos estatales. Los actores con motivación puramente criminal generalmente persiguen ganancias financieras, no la represión política directa.

- Objetivos de inteligencia: La implementación de RATs sugiere que los atacantes buscan establecer un acceso persistente para la recopilación de inteligencia a largo plazo, más allá de la exfiltración puntual de datos. Esto incluye monitorear comunicaciones, acceder a archivos personales, activar cámaras/micrófonos y rastrear ubicaciones, todo lo cual apoya una estrategia de vigilancia.

- Uso de ingeniería social: Es una estimación analítica que la campaña se basa fuertemente en técnicas de ingeniería social, como el phishing dirigido (spear-phishing) o el uso de señuelos temáticos relacionados con las protestas, para lograr la infección inicial. Este es un vector común y altamente efectivo contra objetivos humanos específicos, especialmente aquellos con un alto nivel de compromiso emocional o ideológico.

- Desarrollo de malware personalizado o modificado: Aunque la fuente solo menciona «malware RAT», es probable que los atacantes utilicen variantes de RAT personalizadas o altamente modificadas para evadir la detección y adaptarse a los entornos específicos de las víctimas. Esto es una estimación basada en la tendencia de los actores avanzados a no depender únicamente de herramientas comerciales o de acceso público que son más fáciles de detectar.

Análisis Técnico y Tácticas

Vector(es) de acceso probables

Aunque la fuente no especifica los vectores exactos de acceso utilizados por CRESCENTHARVEST, la naturaleza del objetivo y el tipo de malware (RAT) sugieren varios vectores de infección probables, basados en patrones observados en campañas similares contra grupos activistas y disidentes:

- Phishing Dirigido (Spear-phishing): Este es el vector más común y eficaz. Los atacantes probablemente envían correos electrónicos o mensajes (por ejemplo, a través de aplicaciones de mensajería populares en la región) con un contenido altamente personalizado y relevante para el contexto de las protestas. Estos mensajes podrían contener enlaces maliciosos a sitios web falsificados o adjuntos infectados (documentos Office con macros, PDFs incrustados con exploits, archivos comprimidos con ejecutables).

- Aplicaciones Maliciosas: La distribución de aplicaciones móviles o de escritorio que simulan ser herramientas de seguridad, VPNs, aplicaciones de noticias relacionadas con las protestas, o utilidades de comunicación. Estas aplicaciones legítimas pero modificadas con el RAT podrían ser distribuidas a través de canales no oficiales, grupos de redes sociales o tiendas de aplicaciones de terceros.

- Ataques de Watering Hole: Los atacantes podrían comprometer sitios web legítimos frecuentados por los simpatizantes de las protestas, inyectando scripts maliciosos o enlaces a cargas útiles que distribuyen el RAT.

- Explotación de Vulnerabilidades (no confirmada): Aunque no se menciona, es posible que los atacantes aprovechen vulnerabilidades conocidas o incluso de día cero en software popular utilizado por los objetivos. Sin embargo, dado el perfil del objetivo, la ingeniería social suele ser más rentable y menos arriesgada.

TTPs (MITRE ATT&CK)

Basado en el uso de malware RAT para vigilancia, se pueden inferir las siguientes Tácticas, Técnicas y Procedimientos (TTPs) de acuerdo con el marco MITRE ATT&CK, aunque sin identificadores específicos ya que la fuente no proporciona detalles granular:

- TA0001 – Reconocimiento:

- T1592 – Recopilación de Información de la Víctima (Individuales): Recopilación de información sobre objetivos específicos a través de redes sociales, foros y fuentes abiertas para elaborar señuelos creíbles.

- T1598 – Phishing para Información de la Víctima: Investigación de contactos y relaciones para ataques de spear-phishing más efectivos.

- TA0001 – Acceso Inicial:

- T1566 – Phishing: Distribución de enlaces o archivos adjuntos maliciosos a través de correo electrónico o plataformas de mensajería (T1566.001 – Spearphishing Attachment; T1566.002 – Spearphishing Link).

- T1189 – Compromiso de Sitios Web Confiables (Watering Hole): Compromiso de sitios web visitados por los objetivos para entregar malware.

- TA0002 – Ejecución:

- T1204 – Ejecución a través de Usuario (Engaño): Inducción a las víctimas a ejecutar archivos maliciosos (T1204.001 – Malicious Link; T1204.002 – Malicious File).

- T1059 – Ejecución de Línea de Comandos/Scripts: Uso de scripts (PowerShell, VBScript) o comandos para descargar y ejecutar el payload del RAT.

- TA0003 – Persistencia:

- T1547 – Arranque al Inicio (Boot or Logon Autostart Execution): Establecimiento de entradas en el registro o directorios de inicio para asegurar la ejecución del RAT al reiniciar el sistema (T1547.001 – Registry Run Keys / Startup Folder).

- T1574 – Secuestro de Archivos/Rutas: Modificación de archivos o rutas para que el RAT se ejecute en lugar de un programa legítimo.

- TA0004 – Elevación de Privilegios:

- T1068 – Explotación de Escalada de Privilegios Locales: Uso de vulnerabilidades conocidas en el sistema operativo o software para obtener privilegios más altos (no confirmado, pero común en RATs avanzados).

- TA0005 – Evasión de Defensa:

- T1027 – Ofuscación de Archivos o Información: Empaquetadores, cifrado o ofuscación del código del RAT para evitar la detección por parte de antivirus.

- T1070 – Limpieza del Sistema: Eliminación de artefactos o logs para borrar huellas de la intrusión (T1070.004 – File Deletion).

- TA0007 – Descubrimiento:

- T1083 – Descubrimiento de Archivos y Directorios: Búsqueda de documentos sensibles, bases de datos o archivos de configuración.

- T1012 – Descubrimiento del Sistema Operativo: Recopilación de información sobre el sistema operativo, versión, parches instalados.

- TA0009 – Recopilación:

- T1119 – Grabación de Audio: Grabación de conversaciones a través del micrófono del dispositivo.

- T1115 – Captura de Pantalla: Capturas visuales de la actividad del usuario.

- T1056 – Entrada de Teclado (Keylogging): Registro de pulsaciones de teclas para capturar credenciales y comunicaciones (T1056.001 – Keylogging).

- T1005 – Recopilación de Datos Locales: Acceso y copia de archivos y directorios específicos.

- T1123 – Grabación de Video: Activación de la cámara del dispositivo para grabar vídeo.

- TA0011 – Exfiltración:

- T1041 – Exfiltración sobre C2 (Exfiltration Over C2 Channel): Envío de los datos recopilados al servidor de comando y control a través de la misma comunicación utilizada para la gestión del RAT.

- T1567 – Exfiltración a Nube / Web Service (no confirmado): Envío de datos a servicios de almacenamiento en la nube controlados por el atacante.

- TA0010 – Comando y Control (C2):

- T1071 – Protocolo Estándar de Aplicación: Comunicación con C2 a través de HTTP/HTTPS, DNS u otros protocolos comunes para mezclarse con el tráfico legítimo (T1071.001 – Web Protocols).

- T1573 – Cifrado del Canal (Encrypted Channel): Uso de cifrado para proteger las comunicaciones C2 y dificultar su análisis (T1573.001 – Symmetric Encryption; T1573.002 – Asymmetric Encryption).

IOCs

No publicados. La fuente original no proporciona Indicadores de Compromiso (IOCs) específicos (hashes de malware, dominios de C2, direcciones IP, nombres de archivos maliciosos).

Detección y hunting

La ausencia de IOCs específicos hace que la detección y el «hunting» de esta campaña sean un desafío. Sin embargo, un enfoque proactivo basado en el comportamiento y en el contexto es fundamental:

- Análisis de Endpoints (EDR/XDR):

- Monitoreo de Procesos y Comportamientos: Buscar procesos sospechosos que se inicien desde ubicaciones inusuales (AppData, Temp), que tengan nombres de archivos extraños o que intenten modificar claves de registro de persistencia (Run keys).

- Conexiones de Red Sospechosas: Detectar conexiones salientes a IPs o dominios no reputados, especialmente aquellas que intentan evadir firewalls o que utilizan puertos no estándar. Un incremento en el tráfico cifrado hacia destinos desconocidos podría ser un indicador.

- Acceso a Dispositivos (Cámara/Micrófono): Monitorear y alertar sobre el acceso no autorizado o inusual a la cámara y el micrófono del dispositivo, especialmente por parte de procesos que no deberían tener tales permisos.

- Actividad de Keylogging: Detección de APIs de Windows o Linux utilizadas para registrar pulsaciones de teclado por aplicaciones no autorizadas.

- Análisis de Correo Electrónico y Mensajería:

- Detección de Phishing: Implementar sistemas avanzados de detección de phishing que analicen los correos electrónicos para detectar enlaces maliciosos, adjuntos sospechosos y técnicas de suplantación. Capacitar a los usuarios para identificar estas amenazas.

- Análisis de Tráfico de Red (NDR):

- Anomalías de DNS: Buscar consultas DNS a dominios recientemente registrados o con baja reputación que no se corresponden con la actividad normal de la organización o individuo.

- Patrones de Exfiltración: Detectar patrones de transferencia de datos inusualmente grandes o en horarios atípicos hacia destinos externos.

- Búsqueda Proactiva (Threat Hunting):

- Búsqueda de Artefactos de Persistencia: Revisar las claves de registro de arranque, carpetas de inicio, tareas programadas y servicios para entradas anómalas.

- Análisis de Logs: Correlacionar logs de sistemas (Event Viewer en Windows, syslog en Linux), logs de proxies y firewalls para identificar cadenas de eventos que puedan indicar una infección.

- YARA Rules (cuando estén disponibles): Si se publican hashes o patrones de código de familias de RAT conocidas o de CRESCENTHARVEST, desarrollar y aplicar reglas YARA para escanear sistemas y archivos.

Impacto y Evaluación de Riesgo

Impacto operacional

El impacto operacional de una campaña RAT como CRESCENTHARVEST contra simpatizantes de protestas es multifacético y severo:

- Pérdida de Privacidad y Confidencialidad: La recopilación de datos personales, comunicaciones, fotos y videos compromete gravemente la privacidad de las víctimas, exponiendo detalles íntimos de sus vidas.

- Compromiso de Credenciales y Cuentas: El keylogging y la exfiltración de credenciales pueden llevar al compromiso de cuentas en línea (correos, redes sociales, banca), lo que resulta en acceso no autorizado a otros servicios y la propagación de la infección o el robo de identidad.

- Vigilancia Continua: El RAT permite la vigilancia en tiempo real de las actividades de los usuarios, incluyendo el uso de cámara y micrófono, lo que convierte los dispositivos personales en herramientas de espionaje. Esto puede tener un efecto paralizante en la libertad de expresión y asociación.

- Manipulación y Desinformación: Los atacantes podrían utilizar el acceso a las cuentas comprometidas para sembrar desinformación, desacreditar a individuos o grupos, o manipular la narrativa pública.

- Interrupción de Comunicaciones: La interrupción o el acceso a canales de comunicación seguros puede desorganizar los esfuerzos de protesta y activismo.

Impacto estratégico

Desde una perspectiva estratégica, la campaña CRESCENTHARVEST busca lograr objetivos políticos y de control social a largo plazo:

- Supresión de la Disidencia: El objetivo principal es intimidar y silenciar a la oposición, erosionando la capacidad de los movimientos de protesta para organizarse y movilizarse.

- Recopilación de Inteligencia Política: La información obtenida a través de los RATs puede ser utilizada para identificar líderes, mapear redes de activistas, anticipar movimientos de protesta y planificar contramedidas.

- Erosión de la Confianza Pública: La percepción de que cualquier comunicación o dispositivo personal puede ser comprometido genera desconfianza generalizada, lo que dificulta la comunicación y la colaboración ciudadana.

- Daño a la Reputación (Internacional): Aunque los perpetradores suelen actuar en las sombras, la exposición de tales campañas puede generar condena internacional y dañar la reputación de los gobiernos o entidades percibidas como responsables.

Riesgo (probabilidad x impacto) con racional

El riesgo asociado con la campaña CRESCENTHARVEST es ALTO.

- Probabilidad: Alta. Los simpatizantes de las protestas en Irán son un objetivo de alto valor para los actores que buscan controlar la narrativa o reprimir la disidencia. La disponibilidad de herramientas RAT (ya sean personalizadas o de mercado negro) y las técnicas de ingeniería social bien probadas hacen que la probabilidad de infección para los individuos específicos sea considerable. La adopción de nuevas aplicaciones o el acceso a contenido relacionado con las protestas a menudo baja la guardia de la seguridad.

- Impacto: Catastrófico. Como se detalla en el impacto operacional y estratégico, las consecuencias de una infección por RAT son devastadoras para el individuo (pérdida de privacidad, seguridad física, reputación) y para el movimiento de protesta en general (desorganización, represión).

Racional: La combinación de una alta probabilidad de compromiso para un grupo de alto valor y un impacto catastrófico en múltiples niveles eleva el riesgo a un umbral crítico. Este no es un riesgo de «pérdida de datos» estándar, sino un riesgo de «pérdida de libertad y seguridad personal» con implicaciones geopolíticas. Es imperativo que las medidas de mitigación se implementen con urgencia y de manera integral.

Recomendaciones de Mitigación

Las recomendaciones de mitigación deben ser escalonadas y considerar las limitaciones de recursos y conocimientos técnicos de los usuarios objetivo, que pueden no ser expertos en ciberseguridad.

Contención inmediata (24–48h)

- Desconexión de Dispositivos Sospechosos: Si un usuario sospecha una infección, el primer paso es desconectar el dispositivo de la red (Wi-Fi, datos móviles). Esto puede interrumpir las comunicaciones del RAT con el C2 y limitar la exfiltración.

- Cambio de Contraseñas Críticas: Utilizando un dispositivo limpio, cambiar inmediatamente las contraseñas de todas las cuentas críticas (correo electrónico principal, redes sociales, banca, servicios de mensajería). Activar la autenticación multifactor (MFA) en todas las cuentas posibles.

- Restauración de Fábrica o Reinstalación Limpia: Para dispositivos severamente comprometidos, la única forma de asegurar una limpieza completa es realizar una restauración de fábrica (móviles) o una reinstalación limpia del sistema operativo (ordenadores). Advertir sobre la pérdida de datos si no hay respaldo.

- Notificación a Contactos Cercanos: Informar a contactos cercanos y miembros de redes activistas sobre la posible campaña para alertarlos sobre señuelos o mensajes sospechosos.

Endurecimiento y prevención (30 días)

- Educación y Concienciación sobre Phishing: Realizar campañas de concienciación dirigidas a la comunidad de simpatizantes sobre cómo identificar correos electrónicos, mensajes y enlaces de phishing. Enfatizar la verificación de remitentes y URLs antes de hacer clic.

- Uso de Navegadores y Sistemas Operativos Actualizados: Promover el uso de los sistemas operativos, navegadores web y aplicaciones con las últimas actualizaciones de seguridad.

- Software Antivirus/EDR: Fomentar el uso de soluciones de seguridad reputadas en todos los dispositivos. Para objetivos de alto riesgo, considerar soluciones EDR si son accesibles.

- Autenticación Multifactor (MFA): Promover la adopción universal de MFA para todas las cuentas en línea. Preferiblemente, usar aplicaciones de autenticación o llaves de seguridad físicas en lugar de SMS para MFA.

- VPNs y Comunicaciones Cifradas: Utilizar servicios VPN confiables para cifrar el tráfico de red, dificultando la intercepción. Emplear aplicaciones de mensajería con cifrado de extremo a extremo (E2EE) y verificar la identidad de los interlocutores.

- Desactivar Macros y Archivos Ejecutables Automáticos: Configurar los programas de Office para deshabilitar macros por defecto y ser extremadamente cauteloso al habilitarlas. Desactivar la ejecución automática de medios extraíbles.

- Copias de Seguridad Regulares: Realizar copias de seguridad de datos críticos de forma regular en un medio externo o servicio en la nube seguro, desconectado de internet cuando no esté en uso.

Medidas estratégicas (90 días)

- Análisis Forense y Compartición de Inteligencia: Si es posible y seguro, realizar análisis forense de dispositivos comprometidos para extraer IOCs y TTPs que puedan compartirse de forma anónima con la comunidad de ciberseguridad y grupos de derechos humanos para mejorar la detección.

- Desarrollo de Canales de Comunicación Seguros: Establecer y promover el uso de canales de comunicación alternativos y seguros que sean resistentes a la vigilancia y la censura, preferiblemente de código abierto y auditados.

- Capacitación Continua en Seguridad Digital: Ofrecer talleres y recursos continuos sobre seguridad digital, privacidad y resiliencia cibernética, adaptados a las necesidades y riesgos específicos de la comunidad activista.

- Monitoreo de la Superficie de Ataque Digital: Implementar un monitoreo proactivo de sitios web, foros y redes sociales utilizados por los activistas para detectar la distribución de malware o campañas de ingeniería social tempranamente.

- Colaboración con Organizaciones de Derechos Digitales: Establecer alianzas con organizaciones internacionales de derechos digitales y ciberseguridad para obtener apoyo, recursos y experiencia en la lucha contra la represión digital.

- Estrategia de Concienciación Pública: Desarrollar una estrategia para educar al público en general sobre los riesgos de la ciberrepresión y la importancia de la seguridad digital, para crear una base de usuarios más resiliente.

Fuentes y Referencias

- The Hacker News. (2026, February 19). CRESCENTHARVEST Campaign Targets Iran Protest Supporters with RAT Malware. Recuperado de https://thehackernews.com/2026/02/crescentharvest-campaign-targets-iran.html

- MITRE ATT&CK. Tactics, Techniques, and Common Knowledge. Recuperado de https://attack.mitre.org/

- Amnesty International. Reportajes sobre ciberataques contra activistas. Recuperado de https://www.amnesty.org/es/

- Electronic Frontier Foundation (EFF). Guías de privacidad y seguridad para activistas. Recuperado de https://www.eff.org/es/

- Citizen Lab. Investigaciones sobre la vigilancia de la sociedad civil. Recuperado de https://citizenlab.ca/