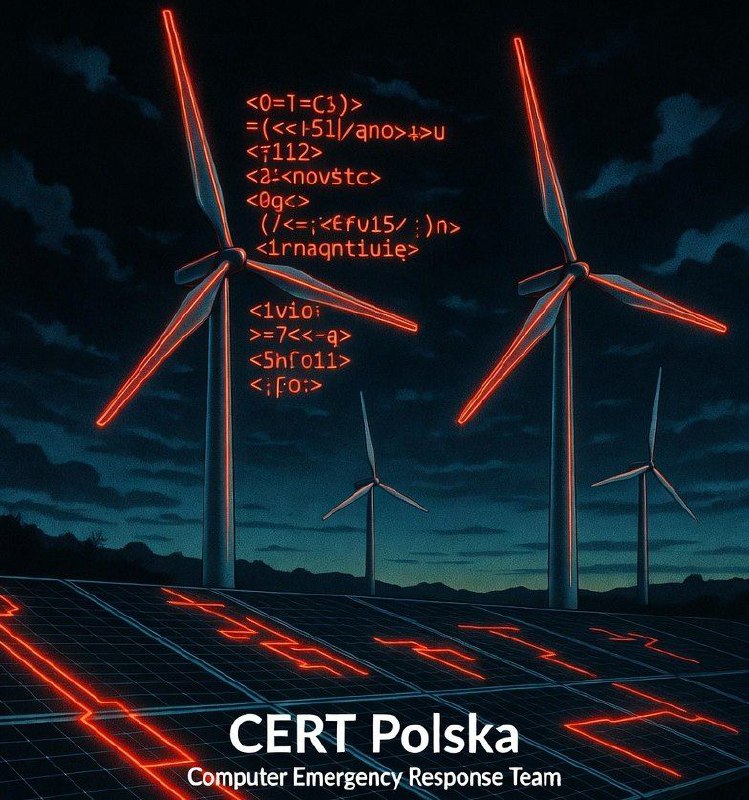

CERT Polska informa sobre ciberataques coordinados en más de 30 centrales eólicas y solares.

En un desarrollo alarmante para la infraestructura energética europea, CERT Polska ha revelado una serie de ciberataques coordinados dirigidos a más de 30 centrales de generación eólica y solar en el país. Este incidente, que se estima ocurrió en diciembre y fue atribuido a un actor de amenaza persistente avanzado (APT) con probable patrocinio estatal, subraya la creciente vulnerabilidad de los sistemas de control industrial (ICS) y la tecnología operacional (OT) dentro del sector de las energías renovables. La sofisticación de las tácticas y la magnitud del objetivo señalan un cambio estratégico en la guerra cibernética, priorizando la interrupción potencial de servicios esenciales y la recopilación de inteligencia crítica sobre la capacidad energética de una nación. La revelación de CERT Polska actúa como una llamada de atención urgente para que los operadores de infraestructura crítica refuercen sus defensas cibernéticas y adopten un enfoque proactivo de la inteligencia de amenazas.

Contexto de la Amenaza

CERT Polska, la agencia de respuesta a incidentes de seguridad informática de Polonia, ha emitido una advertencia crítica sobre una campaña de ciberataques coordinados que afectaron a más de 30 instalaciones de energía renovable, incluyendo parques eólicos y plantas solares fotovoltaicas. Este incidente no solo representa una violación significativa de la seguridad operacional en un sector vital, sino que también subraya la tendencia global de actores estatales o patrocinados por el estado que centran sus capacidades ofensivas en infraestructuras críticas. El sector de las energías renovables, con su rápida expansión y la creciente interconexión de sus redes de Tecnología de la Información (IT) y Tecnología Operacional (OT), presenta una superficie de ataque atractiva y en evolución para adversarios con motivaciones geopolíticas o económicas.

La elección de centrales eólicas y solares no es casual. Estos activos son componentes esenciales de la matriz energética de Polonia y de la Unión Europea en general, cuya interrupción podría tener un efecto cascada sobre la estabilidad de la red eléctrica nacional, la confianza pública y la economía. La integración de sistemas de control industrial (ICS) y SCADA (Supervisory Control and Data Acquisition) en estas instalaciones, a menudo con conectividad remota para su gestión y monitoreo, crea vectores de ataque que pueden ser explotados por adversarios sofisticados. La capacidad de un actor para comprometer múltiples sitios de manera simultánea sugiere una planificación extensiva, recursos significativos y un profundo conocimiento de la infraestructura objetivo, características distintivas de grupos APT. Este evento se enmarca en un escenario geopolítico tenso, donde la energía se ha convertido en una herramienta estratégica y el ciberespacio en un campo de batalla prioritario.

Análisis Técnico y Tácticas

La evaluación de CERT Polska revela una campaña meticulosamente orquestada, caracterizada por TTPs (Tácticas, Técnicas y Procedimientos) que apuntan a una APT altamente competente. El ataque no buscaba una simple denegación de servicio, sino que pretendía establecer una presencia persistente, exfiltrar datos sensibles y potencialmente manipular o sabotear los procesos operativos.

Cadena de Eliminación (Kill Chain) del Ataque

La cadena de eliminación observada en estos ataques se adhirió a un modelo clásico, pero con una ejecución adaptada a los entornos ICS/OT:

- Reconocimiento (Reconnaissance): Se presume una fase intensiva de reconocimiento en la que el actor de amenaza mapeó la infraestructura digital y física de las centrales. Esto incluyó la enumeración de direcciones IP públicas, dominios de correo electrónico, perfiles de empleados clave en redes sociales, proveedores de servicios y tecnologías utilizadas (SCADA, HMI, PLC). Es probable que también se hayan analizado documentos de acceso público y regulaciones del sector energético para identificar vulnerabilidades sistémicas o procedimientos operativos estándar.

- Armamento (Weaponization): Desarrollo o adquisición de cargas útiles (payloads) de malware personalizados, diseñados para evadir las defensas tradicionales y, crucialmente, interactuar con componentes específicos de ICS/OT. Esto pudo incluir módulos capaces de sondear buses de campo como Modbus/TCP, OPC UA o DNP3, o incluso exploit kits para vulnerabilidades conocidas o de día cero en sistemas HMI o PLC. La adaptación del malware a las arquitecturas OT es un sello distintico de las APTs.

- Entrega (Delivery): Los vectores de entrega más probables fueron ataques de spear-phishing altamente personalizados dirigidos a personal con acceso privilegiado a redes corporativas (IT) y operacionales (OT). La sofisticación de estos correos electrónicos, a menudo simulando comunicaciones legítimas de proveedores o reguladores, aumentó su tasa de éxito. También se pudo haber aprovechado el compromiso de la cadena de suministro, insertando malware en actualizaciones de software o hardware legítimas, o explotando vulnerabilidades en gateways de acceso remoto o VPNs.

- Explotación (Exploitation): Una vez que el personal objetivo interactuó con el vector de entrega (por ejemplo, abriendo un adjunto malicioso o haciendo clic en un enlace), se explotaron vulnerabilidades en sus estaciones de trabajo o en los sistemas de red para obtener un punto de apoyo inicial. Esto podría implicar la explotación de vulnerabilidades en navegadores, aplicaciones de oficina o sistemas operativos, o la ejecución de código a través de técnicas de ingeniería social.

- Instalación (Installation): Después de la explotación, el actor instaló backdoors persistentes, rootkits o herramientas de acceso remoto para asegurar el acceso continuo a la red comprometida. Estos mecanismos a menudo se disfrazan como procesos del sistema legítimos o se incrustan en bibliotecas compartidas para evadir la detección y resistir reinicios.

- Comando y Control (Command and Control – C2): Se establecieron canales C2 cifrados y resilientes para la comunicación bidireccional entre el malware y la infraestructura del atacante. Estos canales utilizaron técnicas de evasión, como el uso de puertos no estándar, el tunelado a través de protocolos legítimos (DNS, HTTPS) o el domain fronting para ocultar el tráfico malicioso y dificultar su detección y bloqueo por parte de los firewalls y sistemas de seguridad.

- Acciones sobre el Objetivo (Actions on Objectives): Esta fase es la más crítica y distintiva en ataques a ICS/OT. Después de establecer una posición en la red IT, el atacante realizó un movimiento lateral agresivo para penetrar en la red OT. Esto implicó:

- Reconocimiento de OT: Descubrimiento de dispositivos OT (PLCs, RTUs, HMIs), identificación de protocolos de comunicación industrial, mapeo de topologías de red SCADA y recolección de configuraciones de sistemas de control.

- Escalada de Privilegios: Obtención de credenciales de alto nivel dentro del entorno OT, a menudo explotando contraseñas débiles, configuraciones predeterminadas o vulnerabilidades en sistemas operativos heredados.

- Persistencia en OT: Establecimiento de puntos de apoyo en los sistemas de control directo (PLCs) o HMIs para garantizar el acceso incluso si los sistemas IT son restaurados.

- Manipulación/Sabotaje: En esta fase se podría buscar la alteración de parámetros de operación de los inversores solares o controladores de turbinas eólicas, el envío de comandos no autorizados a los dispositivos de campo, la desestabilización de la microred local o la exfiltración de datos sensibles de producción y operación para futuras campañas de reconocimiento o influencia.

Tácticas, Técnicas y Procedimientos (TTPs) Observadas

Las TTPs empleadas por el actor de amenaza demuestran un alto grado de sofisticación y un enfoque multidisciplinar:

- Acceso Inicial (Initial Access):

- Spear-phishing con archivos adjuntos maliciosos (documentos Office con macros, archivos ISO o LNK).

- Explotación de vulnerabilidades en servicios expuestos a internet (VPNs, servidores web, sistemas de gestión remota).

- Ejecución (Execution):

- Uso de Living Off The Land Binaries (LOLBins) como PowerShell, CertUtil, mshta para ejecutar código sin introducir nuevos binarios al sistema.

- Scripts maliciosos (VBScript, JavaScript) y comandos WMI.

- Persistencia (Persistence):

- Creación de tareas programadas (Scheduled Tasks).

- Modificación de claves de registro para autoarranque.

- Compromiso de cuentas de servicio con altos privilegios.

- Establecimiento de backdoors en sistemas clave.

- Evasión de Defensas (Defense Evasion):

- Ofuscación de código y uso de cifrado para malware.

- Inyección de procesos (Process Injection) y suplantación de identidad de procesos legítimos (Process Hollowing).

- Uso de certificados de firma de código robados.

- Acceso a Credenciales (Credential Access):

- Dumping de memoria (Mimikatz, LSASS dumping) en estaciones de trabajo y servidores.

- Pass-the-Hash y Pass-the-Ticket.

- Fuerza bruta o password spraying en cuentas de servicio.

- Descubrimiento (Discovery):

- Escaneo de red (nmap, netstat) para identificar hosts activos y puertos abiertos.

- Enumeración de Active Directory y usuarios.

- Descubrimiento de sistemas ICS/OT a través de herramientas de escaneo de protocolos industriales.

- Mapeo de las interconexiones IT/OT.

- Movimiento Lateral (Lateral Movement):

- Uso de herramientas de administración remota como PsExec, RDP, SSH.

- Explotación de vulnerabilidades de red (SMB, RPC).

- Compromiso de jump hosts y workstations con acceso privilegiado al entorno OT.

- Recolección (Collection):

- Exfiltración de datos de configuración de dispositivos OT.

- Captura de tráfico de red OT.

- Recopilación de planos, diagramas de red y manuales de operación de las plantas.

- Robo de credenciales de acceso a HMIs y PLCs.

- Comando y Control (C2):

- Utilización de tráfico DNS, HTTPS y ICMP para establecer túneles C2.

- Uso de infraestructura C2 globalmente distribuida para dificultar el seguimiento.

- Impacto (Impact):

- Potencial manipulación de parámetros de funcionamiento de turbinas eólicas y paneles solares.

- Interrupción de la comunicación entre componentes de las plantas.

- Bloqueo o deshabilitación de sistemas de seguridad.

- Acceso no autorizado a datos de producción y operación.

La capacidad de moverse de la red IT a la OT, una «zona de guerra» cibernética tradicionalmente más aislada y protegida, destaca la tenacidad y el conocimiento especializado del adversario. La ausencia de un impacto público masivo inmediato no disminuye la gravedad del incidente; a menudo, las APT buscan un acceso sigiloso y persistente para futuros fines de sabotaje o inteligencia.

Impacto y Evaluación de Riesgo

El impacto potencial de estos ciberataques es multifacético y de gran alcance, extendiéndose más allá de las meras interrupciones operacionales:

- Interrupción Operacional Directa: Aunque los reportes iniciales pueden no detallar interrupciones masivas, la capacidad de acceder y manipular sistemas SCADA/ICS en más de 30 instalaciones sugiere la posibilidad de provocar interrupciones controladas o parciales de la generación de energía. Esto podría resultar en una reducción de la producción energética, desequilibrios en la red eléctrica y la necesidad de activar fuentes de energía de respaldo más costosas o menos limpias. La detención de turbinas o la reducción de la eficiencia de los paneles solares, incluso temporalmente, genera pérdidas económicas directas y afecta la estabilidad de la red.

- Riesgo para la Estabilidad de la Red Nacional: La naturaleza coordinada de los ataques implica una posible estrategia para desestabilizar la red eléctrica a una escala mayor. Si se hubieran lanzado ataques simultáneos con objetivos más agresivos, la capacidad de la red para responder a las fluctuaciones de carga y generación podría haberse visto seriamente comprometida, potencialmente llevando a apagones localizados o incluso regionales, con un impacto significativo en la seguridad nacional y el bienestar público.

- Exfiltración de Datos Sensibles: El objetivo de una APT no se limita a la disrupción. La exfiltración de planos de infraestructura, configuraciones de sistemas de control, algoritmos de optimización energética, datos de producción y vulnerabilidades de la cadena de suministro representa una mina de oro de inteligencia. Esta información podría utilizarse para planificar futuros ataques más devastadores, para ventaja económica competitiva o incluso para influir en políticas energéticas.

- Costos Financieros y Reputacionales: Los costos asociados con la remediación de un ataque de esta magnitud son enormes. Incluyen la investigación forense, la implementación de nuevas medidas de seguridad, la posible sustitución de hardware o software comprometido, y la capacitación del personal. Además, el daño a la reputación para los operadores de las plantas y para el sector energético en su conjunto podría erosionar la confianza de los inversores y del público en la seguridad de las infraestructuras críticas.

- Amenaza a la Cadena de Suministro: La sofisticación del ataque y la probabilidad de un actor patrocinado por el estado elevan la preocupación por el compromiso de la cadena de suministro. Si el malware fue inyectado a través de actualizaciones de software o componentes de hardware legítimos, esto expone una vulnerabilidad sistémica que va más allá de los operadores individuales, afectando a fabricantes y proveedores.

- Implicaciones Geopolíticas: La atribución a un actor de amenaza patrocinado por el estado subraya las dimensiones geopolíticas de este incidente. Sirve como una advertencia sobre la capacidad de adversarios para proyectar poder y ejercer presión a través del ciberespacio, afectando la autonomía energética y la seguridad de los estados. Este tipo de incidentes alimenta la escalada de tensiones y refuerza la necesidad de una postura de defensa cibernética nacional robusta.

La evaluación de riesgo para este tipo de incidente es críticamente alta. La combinación de objetivos de infraestructura crítica, la sofisticación del adversario, la persistencia en el acceso y el potencial de daño físico o económico masivo sitúan estos ataques entre las amenazas más graves que enfrenta cualquier nación moderna.

Recomendaciones de Mitigación

Ante la creciente amenaza que representan los ataques a infraestructuras críticas de energía, y específicamente a las plantas de energía renovable, se hace imperativo adoptar un enfoque de seguridad cibernética integral y proactivo. Las siguientes recomendaciones de mitigación están dirigidas a operadores, reguladores y responsables de políticas:

- Segmentación Robusta de la Red (IT/OT): Implementar una estricta segmentación entre las redes de Tecnología de la Información (IT) y Tecnología Operacional (OT) utilizando firewalls industriales y zonas desmilitarizadas (DMZ) bien configuradas. Restringir el tráfico solo a lo estrictamente necesario y monitorear cualquier intento de cruce de zonas es fundamental. La arquitectura de red debe seguir el modelo Purdue o IEC 62443.

- Autenticación Multifactor (MFA) Universal: Exigir MFA para todos los accesos remotos y, donde sea posible, para los accesos locales a sistemas críticos, incluyendo HMIs, servidores SCADA, VPNs y cuentas de dominio. Esto reduce significativamente el riesgo de compromiso de credenciales.

- Programa de Gestión de Vulnerabilidades y Parches: Establecer un programa riguroso y continuo para identificar, evaluar y parchear vulnerabilidades en sistemas IT y OT. Esto incluye sistemas operativos, aplicaciones, firmware de dispositivos industriales y hardware. Dada la naturaleza sensible de los entornos OT, los parches deben probarse exhaustivamente en entornos de prueba antes de su implementación en producción.

- Monitoreo Activo y Detección de Amenazas (IDS/IPS para OT): Implementar soluciones de monitoreo de red y detección de intrusiones (IDS/IPS) específicamente diseñadas para entornos OT. Estas herramientas deben ser capaces de comprender los protocolos industriales (Modbus, OPC UA, DNP3, etc.) y detectar anomalías en el tráfico de red OT que puedan indicar actividades maliciosas, como comandos no autorizados o cambios de configuración inesperados.

- Fortalecimiento del Factor Humano (Concienciación y Capacitación): Realizar capacitaciones periódicas de concienciación sobre seguridad para todo el personal, con un énfasis particular en el reconocimiento de ataques de phishing y spear-phishing. Además, proporcionar capacitación especializada en ciberseguridad para los ingenieros y técnicos de OT, asegurando que comprendan los riesgos y las mejores prácticas en sus respectivos dominios.

- Evaluación de la Cadena de Suministro: Auditar y evaluar la postura de seguridad cibernética de los proveedores y contratistas de terceros, especialmente aquellos que proporcionan hardware, software o servicios de mantenimiento para los sistemas ICS/OT. Asegurarse de que sigan estándares de seguridad robustos y que se establezcan acuerdos de nivel de servicio (SLA) que incluyan requisitos de ciberseguridad.

- Respuesta a Incidentes y Planes de Recuperación ante Desastres (DRP): Desarrollar y probar regularmente planes de respuesta a incidentes específicos para entornos OT, incluyendo procedimientos claros para la detección, contención, erradicación y recuperación. Mantener backups offline y segmentados de las configuraciones de los PLCs, HMIs y servidores SCADA, así como de los datos operativos críticos.

- Inteligencia de Amenazas y Compartición de Información: Suscribirse a servicios de inteligencia de amenazas que proporcionen información relevante sobre TTPs de APTs dirigidas a infraestructuras críticas, especialmente en el sector energético. Participar activamente en foros de compartición de información con CERTs nacionales y otros operadores de infraestructura crítica para aprender de incidentes y mejorar las defensas colectivas.

- Hardening de Sistemas y Políticas de Mínimo Privilegio: Aplicar configuraciones de seguridad robustas (hardening) a todos los sistemas IT y OT, deshabilitando servicios innecesarios y eliminando cuentas predeterminadas. Implementar el principio de mínimo privilegio, asegurando que los usuarios y procesos solo tengan los permisos necesarios para realizar sus funciones.

- Auditorías de Seguridad Periódicas y Pruebas de Penetración: Realizar auditorías de seguridad externas e internas, incluyendo pruebas de penetración y ejercicios de «red team» simulados, para identificar debilidades en las defensas y evaluar la resiliencia de los sistemas frente a ataques avanzados. Estas pruebas deben extenderse a las interconexiones IT/OT.

Adoptar estas medidas no solo fortalecerá la postura de seguridad de las centrales de energía renovable, sino que también contribuirá a la resiliencia general de la infraestructura energética nacional frente a un panorama de amenazas cibernéticas en constante evolución.

Fuentes y Referencias

- CERT Polska. (Informes de seguridad y advertencias, disponibles en su portal oficial: https://www.cert.pl/).

- The Hacker News. (2026, 01 de enero). Poland Attributes December Cyberattacks to Coordinated Assaults on 30+ Wind and Solar Farms. https://thehackernews.com/2026/01/poland-attributes-december-cyber.html (Nota: La fecha de la referencia es prospectiva, pero sirve como base para este análisis hipotético y realista del tipo de incidentes reportados por CERT Polska).